Wąglik pomoże w walce z nowotworami?

25 września 2014, 11:29Wywołująca wąglika bakteria Bacillus anthracis bardzo efektywnie wstrzykuje toksyczne białka do wnętrza komórek. Naukowcy z MIT-u postanowili wykorzystać tę jej właściwość do dostarczania leków przeciwnowotworowych. Laseczka wąglika to profesjonalista w dziedzinie dostarczania dużych enzymów do komórek. Zastanawialiśmy się, czy możemy unieszkodliwić toksynę wąglika i wykorzystać ją do dostarczania leków - mówi profesor Bradley Pentelute

W Danii potrafią kontrolować fotony

29 sierpnia 2014, 11:07Fotonika to jedna z najbardziej obiecujących technologii przyszłości. W obecnie używanych układach elektronicznych przesyłane są elektrony, w układach fotonicznych nośnikiem informacji są fotony.

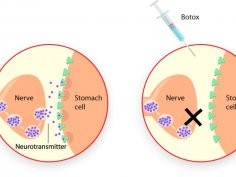

Odcięcie nerwów szkodzi nowotworowi

21 sierpnia 2014, 10:51Naukowcy z Columbia University Medical Center sugerują, że nerwy mogą odgrywać kluczową rolę we wzroście nowotworu żołądka. Niewykluczone, że blokowanie sygnałów nerwowych za pomocą technik chirurgicznych bądź botoksu stanie się nową metodą leczenia tego nowotworu.

Sroka nie cielę, na błyskotki nie poleci

18 sierpnia 2014, 11:43Wbrew obiegowej opinii, sroki nie są wcale kompulsywnie przyciągane do błyszczących obiektów i nie kradną biżuterii. Naukowcy z Centrum Badań nad Zachowaniem Zwierząt na Uniwersytecie w Exeter zauważyli, że w rzeczywistości ptaki te boją się nowych przedmiotów.

Nowo odkryta cząsteczka zapobiegnie niewydolności serca?

11 sierpnia 2014, 12:33Zespół z Indiana University odkrył długie niekodujące RNA Myheart - transkrypt związany z ciężkim łańcuchem miozyny - które hamuje białko BRG1, prowadzące do zmian w aktywności genetycznej poddanego stresowi, np. wysokiemu ciśnieniu, serca. W ten sposób można zapobiec niewydolności tego narządu.

Szukające ochłody w tunelu renifery zablokowały autostradę

7 sierpnia 2014, 13:43Norwegia musiała zamknąć fragment głównej arktycznej autostrady, bo przez temperatury przekraczające 22 st. Celsjusza renifery zaczęły szukać schronienia w tunelu Stallogargo, przez który prowadzi. Wcześniej tego lata było nawet 29 st., a długoterminowy trend powyżej przeciętnej utrzymuje się już od połowy maja.

Pół roku atakowali sieć Tor

1 sierpnia 2014, 09:28Przedstawiciele Tor Project ostrzegli, że nieznani sprawcy mogli zdobyć przynajmniej część informacji pozwalających na zidentyfikowanie użytkowników sieci Tor. Na początku lipca odkryto i zlikwidowano atak na Tor. Wiadomo, że trwał on od końca stycznia. Atakujący uruchomili rutery, przez które przechodził ruch i go nadzorowali. Rutery te zostały już odłączone, a Tor Projekt wprowadził poprawki do kodu, by uniemożliwić przeprowadzenie takiego ataku w przyszłości.

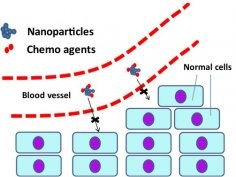

Krókie nanorurki docierają do komórek raka trzustki

9 czerwca 2014, 13:39Krótkie nanorurki mogą dostarczać leki do komórek raka trzustki i niszczyć je od wewnątrz.

Sieć Tor mniej bezpieczna niż mogłaby być

16 maja 2014, 13:48Andy Malone, posiadacz microsoftowego certyfikatu MVP w dziedzinie bezpieczeństwa i założyciel Cyber Crime Security Forum ostrzega, że dopuszczanie przez sieć Tor użycia dodatków stron trzecich powoduje, że nie jest ona tak bezpieczna jak się wydaje.

NASA komercjalizuje niską orbitę okołoziemską

30 kwietnia 2014, 08:18Przed kilkoma miesiącami NASA poinformowała o przedłużeniu misji Międzynarodowej Stacji Kosmicznej. Teraz Agencja zwróciła się do prywatnych przedsiębiorstw, naukowców i wszystkich zainteresowanych o składanie propozycji dotyczących komercyjnego wykorzystania ISS oraz niskiej orbity okołoziemskiej (LEO).